CONEXIÓN INSTITUCIONAL SEGURA

En este bloq encontramos información necesaria para entender las condiciones al ingresar a Internet, pero se enfatiza en sus características de los riesgos que tiene la misma , en especial en las instituciones educativas, en don de se involucran directivos docentes, docentes, padres de familia y comunidad en general, por tal razón se puede visualizar algunas recomendaciones o estrategias para mitigar los riesgos de la misma.

lunes, 26 de octubre de 2015

Historia

cyberbullying

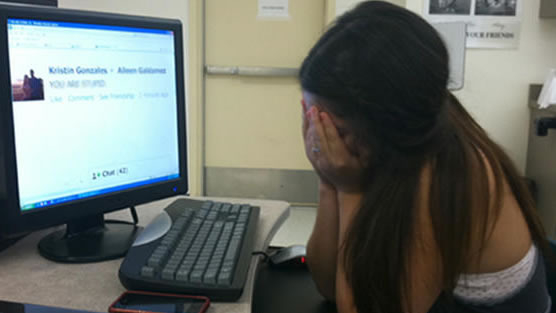

Se define como Cyberbullying,

el comportamiento prolongado de agresión e intimidación psicológica y física

que un niño o grupo de niños realizada a un tercero utilizando medios

tecnológicos como lo son: el Internet y telefonía celular.

Esta problemática puede

manifestarse mediante mensajes de texto, llamadas telefónicas, correos

electrónicos o mensajes de chat. Generalmente es un fenómeno que se presenta

entre jóvenes de las mismas edades los cuales utilizan las TIC para hacer todo

tipo de agresiones verbales o escritas humillando, burlando o difamando a la

persona afectada.

No entres en la moda del

CYBERBULLYING utilizada entre compañeros para amenazar, atormentar,

humillar, burlar o molestar a otro mediante Internet, teléfonos móviles o usando

la tecnología para este fin. Los perjuicios que se están observando en estos

infantes agredidos son daños psicológicos, hasta el punto que las victimas

deben solicitar ayuda profesional para resolver situaciones de depresión,

distímia, episodios de hipomanía entre otros y daños físicos como problemas

digestivos, dolores de cabeza, espasmos musculares o la auto agresión.

Cada vez más niños alrededor

del mundo son víctimas de abusadores, que llevan a cabo sus actividades de

acoso detrás del anonimato que brinda la internet. Para saber qué hacer si este

flagelo golpea a tus hijos, conoce cómo opera el Cyberbullyng.

Una de sus características más

importantes que se ha de dar a la hora de diagnosticar un caso de Cyberbullying

es que la agresión sea REPETIDA y no un hecho aislado. El envío aislado de un

mensaje desagradable, aunque sea muy molesto, no podría ser considerado como un

caso de Cyberbullyng.

Consecuencias:

· Depresión.

· Bajo

rendimiento escolar.

· Daños

en la autoestima.

· Droga-dicción.

· Suicidio.

El Cyberbullying puede

presentarse:

· Publicando

información personal que es usada para agredir a la persona con insultos

y ataques que ya no solo provienen de los acosadores que lo conocen sino de personas

oportunistas.

· Amenazando

y a amedrentando a la víctima con dañosos mensajes de texto, llamadas, correos

electrónicos y muchas más.

· Publicando

en internet imágenes comprometedoras o fotomontajes del afectado o información

falsa o verdadera que expone públicamente a la persona al escarnio. Esto

incluye también la inclusión de las víctimas en sitios donde, por ejemplo, se

vota por “el más gordo, el más feo, el más tonto o el menos popular”.

· Posteriormente

inundan su buzón de pornografía o spam, lo cual, además de avergonzar, puede

colapsar su propio servicio.

· Es

importante resaltar que el cyberbullyng por lo general es una extensión o

complemento del acoso real. Si alguno de tus hijos sufre el ciberbullying, hay

que seguir el rastro porque procede del daño físico y psicológico en la vida

real o puede desencadenar ese mismo daño en breve.

Recomendaciones

· Propóngase

estar al tanto de lo que son y cómo funcionan en términos generales las redes

sociales.

· Dialogue

con sus hijos y alumnos para poder acompañarles, orientarles.

· Observe

el comportamiento de sus hijos, el uso que hacen de equipos móviles y

computadoras.

· Infórmese

más sobre esta problemática así como otras asociadas (por ej; sexting y

grooming)

· Acuerde

con ellos criterios y normas asociadas a la vida familiar/grupal.

· No

ignore ni reste importancia cuando perciba que pueda estar ocurriendo.

· Recurra

a profesionales y entidades especializadas.

Una

vulnerabilidad es una debilidad del sistema informático que puede ser utilizada

para causar un daño. Las debilidades pueden aparecer en cualquiera de los

elementos de una computadora, tanto en el hardware, el sistema operativo, cómo

en el software.

Como ejemplo de vulnerabilidad podemos

comentar el siguiente. En su casa hay una computadora conectada a Internet,

dónde además tiene configurada una cuenta de correo electrónico a través de la

que recibe mensajes diariamente. También tiene instalado un antivirus que es

capaz de chequear los mensajes electrónicos, incluidos los archivos que están

adjuntos. Pero el antivirus lo instalo cuándo compró el equipo hace más de un

año y no lo ha vuelto a actualizar. En esté caso su equipo es vulnerable a los

virus más recientes que puedan llegar mediante su correo electrónico, ya que el

antivirus no está actualizado y no sabe que éstos nuevos virus existen.

Pero una cosa sí que es cierta, que

exista una vulnerabilidad no significa que se produzca un daño en el equipo de

forma automática. Es decir, la computadora tiene un punto flaco, pero no por

eso va a fallar, lo único que ocurre es que es posible que alguien ataque el

equipo aprovechando ese punto débil.

Amenaza

Una amenaza a un sistema informático es

una circunstancia que tiene el potencial de causar un daño o una pérdida. Es

decir, las amenazas pueden materializarse dando lugar a un ataque en el equipo.

Como ejemplos de amenaza están los

ataques por parte de personas, al igual que los desastres naturales que puedan

afectar a su computadora. También se pueden considerar amenazas los fallos

cometidos por los usuarios al utilizar el sistema, o los fallos internos tanto

del hardware o cómo del software.

Riesgo

El riesgo es la posibilidad de que una

amenaza se produzca, dando lugar a un ataque al equipo. Esto no es otra cosa

que la probabilidad de que ocurra el ataque por parte de la amenaza.

El riesgo se utiliza sobre todo el

análisis de riesgos de un sistema informático. Esté riesgo permite tomar

decisiones para proteger mejor al sistema. Se puede comparar con el riesgo

límite que acepte para su equipo, de tal forma que si el riesgo calculado es

inferior al de referencia, éste se convierte en un riesgo residual que podemos

considerar cómo riesgo aceptable.

En los ambientes escolares los

estudiantes están expuestos a riesgos que pueden desencadenar en sucesos

fatales, es por esto que debes conocer las situaciones a la que puedes

exponerte o se pueden exponer conocidos o familiares.

Aquí te daremos algunos tips y

recomendaciones:

Cuando usas dispositivos

tecnológicos como celulares, tablets, computadores y accedes a internet puedes

exponerte a riesgos como:

EL SEXTING

El ‘sexting’ Consiste en

la difusión o publicación de contenidos fotográficos o audiovisuales sexualmente

explícitos producido por el propio remitente, utilizando para ello el teléfono

móvil u otro dispositivo tecnológico. Esta nueva práctica es un arma de doble

filo pues en algunos casos la remitente termina siendo blanco de chantajes,

burlas y amenazas como resultado de publicar las fotografías íntimas, ya sea

teniendo relaciones sexuales o muy ligera de ropa.

Es frecuente que el ‘sexting’

ocurra en el contexto del ‘cyberbullyng’. Según los estudios, las personas que

envían sus fotografías personales, tienden a desarrollar depresión, bajo

rendimiento escolar, daños en la autoestima o llegar al punto de ocasionar el

suicidio.

¿QUÉ PUEDE PASAR?

El ‘sexting’ exhibe una escala

de consecuencias que van desde la simple diversión entre niños, hasta las implicaciones

judiciales, teniendo en cuenta que tener o reenviar fotografías de menores de

edad desnudos es un delito; en algunas instancias utilizan el contenido erótico

para extorsionar a la persona que transfirió las imágenes o video, dando origen

a la modalidad conocida como “sextorsión”.

RECOMENDACIONES

· Nunca

enviar imágenes en las que la persona sea reconocible.

· Se

recomienda poner claves para acceder a las fotos que se quieren proteger en un

celular.

· Valorar

con quién se comparte material íntimo.

· No

seas cómplice del sexting.

PORNOGRAFÍA INFANTIL

Se pretende lucrar con el

abuso de mayores contra menores de edad. Existen distintas conductas a

tipificar:

-La producción de pornografía

infantil con la intención de difundirla a través de un sistema informático.

-El ofrecimiento o la puesta a

disposición de pornografía infantil a través de un sistema informático.

-La difusión o la transmisión

de pornografía infantil a través de un sistema informático;

-El hecho de procurarse o de

procurar a otro pornografía infantil a través de un sistema informático.

-La posesión de pornografía

infantil en un sistema informático o en un medio d almacenamiento de datos

informáticos.

Pornografía infantil en

internet: a través de foros, chats, comunidades virtuales, transferencias de

archivos, entre otras modalidades, los delincuentes comercializan material

pornográfico que involucra menores de edad.

RECOMENDACIONES DE SEGURIDAD

CONTRA ESTE DELITO

-Para las claves, usa siempre palabras

donde mezcle números, letras y símbolos diferentes.

-No permita que nadie utilice

su usuario, ni conozca sus claves.

-No reenvíe ni abra cadenas de

correos, aunque el remitente sea conocido, menos si esta en idioma diferente al

español.

-Muchos hackers utilizan

noticias curiosas o impactantes para lanzar infecciones, troyanos, malware.

EL GROOMING

El Grooming podemos definirlo como el conjunto de

estrategias malintencionadas y premeditadas por las que un adulto propicia

primero un acercamiento al menor para finalmente acosarle y obtener un

beneficio de tipo sexual. Se trata de acciones deliberadas para establecer un

control emocional sobre el niño o niña con el fin de preparar el terreno para

el abuso del menor ya sea desde el contacto físico hasta cualquiera de las

modalidades virtuales y on-line.

CARACTERÍSTICAS DEL GROOMING.

A diferencia del Ciberbullying, la relación se establece

entre un menor y un adulto con unos objetivos muy claros por parte de éste,

siendo el niño/a desconocedor en primer momento de la identidad real y/o edad

del adulto. El menor puede creer al inicio de que se trata de un niño/a de su

misma edad. El acosador puede ampararse en fotos falsas.

Se inicia la relación como una amistad supuestamente

"sincera" en la que el adulto intenta en un primer momento ganarse la

confianza del menor. Para ello se muestra como un amigo incondicional, da

consejos, etc. En esta fase de contacto puede utilizar los diferentes servicios

de comunicación como el chat, redes sociales, whatsapp, etc.

Una fase posterior se consolida la "amistad" y se

intercambian supuestas confesiones personales e íntimas entre el menor y el

acosador.

Una vez establecida la confianza se profundiza en la

información sobre su vida, sus preferencias, gustos, etc. Todos estos datos

serán luego para el acosador de gran utilidad para manipular a su víctima.

Finalmente se inicia la fase en la que el acosador incita a

su víctima al intercambio de material de tipo sexual. Puede ser la solicitud de

una foto o la activación de su video cámara. Una vez el acosador dispone de

material comprometido del menor, empieza la etapa de acoso más severa.

Normalmente se utiliza este material inicial para amenazar a su víctima en el

sentido que si no cede a sus solicitudes, publicará dicho material en las redes

o lo hará llegar a conocidos. Normalmente, si el menor cede, puede entrar en

una dinámica muy peligrosa.

CÓMO IDENTIFICAR POSIBLES CASOS DE ACOSO

Cada caso es diferente y así se manifestará. No obstante,

podemos concretar una serie de cambios que pueden aparecer y ponernos en

alerta.

Hay que estar especialmente alerta a cambios significativos en el

funcionamiento del menor en diferentes ámbitos. Dichos cambios pueden afectar a

sus hábitos cotidianos, estado de ánimo, relaciones con sus compañeros,

familia, escuela y también pueden aparecer síntomas físicos y psicosomáticos.

Veamos algunos de ellos teniendo en cuenta que no es necesario ni habitual que

se presenten todos ellos sino una combinación de los mismos en función de las

características y situación del niño/a:

-Cambios (cantidad de tiempo u horarios) en el uso de dispositivos o de Internet.

-Bajada en el rendimiento escolar y/o en asistencia a clase.

-Abandono de actividades hasta la fecha de su interés.

-Se vuelve más reservado y procura ocultarse o apartarse cuando se conecta con cualquier dispositivo.

-Cambios de humor. Se vuelve más susceptible. Puede simultanear tristeza, apatía y desmotivación general con algunos episodios de rabia si se le recrimina alguna cosa.

-Pueden producirse alteraciones en la forma que se relaciona con sus amistades. Falta de defensa o exagerada reacción ante supuestas bromas u observaciones públicas.

-Miedo a salir de casa.

-Excesivas reservas en la comunicación.

-Mentiras para justificar algunas de sus conductas extrañas.

-Modificaciones en su lenguaje corporal ante adultos (cabeza agachada, falta de contacto ocular, rechazo a estar con adultos).

-Síntomas psicosomáticos pueden abarcar dolores de cabeza, náuseas, mareos, cuadros de ansiedad. También lesiones físicas sin justificar o diarreas frecuentes sin ir acompañadas de fiebre o vómitos.

-Cambios (cantidad de tiempo u horarios) en el uso de dispositivos o de Internet.

-Bajada en el rendimiento escolar y/o en asistencia a clase.

-Abandono de actividades hasta la fecha de su interés.

-Se vuelve más reservado y procura ocultarse o apartarse cuando se conecta con cualquier dispositivo.

-Cambios de humor. Se vuelve más susceptible. Puede simultanear tristeza, apatía y desmotivación general con algunos episodios de rabia si se le recrimina alguna cosa.

-Pueden producirse alteraciones en la forma que se relaciona con sus amistades. Falta de defensa o exagerada reacción ante supuestas bromas u observaciones públicas.

-Miedo a salir de casa.

-Excesivas reservas en la comunicación.

-Mentiras para justificar algunas de sus conductas extrañas.

-Modificaciones en su lenguaje corporal ante adultos (cabeza agachada, falta de contacto ocular, rechazo a estar con adultos).

-Síntomas psicosomáticos pueden abarcar dolores de cabeza, náuseas, mareos, cuadros de ansiedad. También lesiones físicas sin justificar o diarreas frecuentes sin ir acompañadas de fiebre o vómitos.

Estrategias para mitigar

En los casos de grooming la situación puede

haberse complicado y el menor estar psicológicamente mal. Por ello es posible

que sea reacio a dar toda la información a los padres en un primer momento y

que tenga temores y miedos respecto a su futuro. Los padres por su parte pueden

acusar un cierto impacto emocional (dependiendo de la gravedad de la situación)

y puede que tampoco estén en las mejores condiciones emocionales para ayudar a

su hijo/a. En estos casos se hace imprescindible buscar urgentemente ayuda

exterior que debe pasar primero por la denuncia de los hechos a las autoridades

policiales (policía autónoma, estatal, guardia civil, etc.) y después el

soporte psicológico de un profesional que trabaje con la familia. El objetivo

fundamental es la protección del menor y recuperar su integridad psicológica

así como dar soporte a la familia en todo el proceso. Hay también diferentes

ONG’s y entidades que tienen como objetivo luchar contra el ciberacoso y

suponen una buena fuente de información para la familia aunque no son un mecanismo

de denuncia formal.

Señalar que las diferentes Fuerzas y Cuerpos de Seguridad disponen de canales en internet para efectuar denuncias anónimas si el niño/a siente especial vergüenza y no desea pasar

Hay que evitar que el niño se sienta culpable y deberemos afrontar como padres la situación con la mayor calma posible, haciendo ver al niño que vamos a ayudarle incondicionalmente, por el trámite de la denuncia directa. En todo caso, son los padres o los responsables legales del niño/a los que han de tramitar cualquier tipo de denuncia.

que él ha sido la víctima y que debemos conocer todos los detalles.

Señalar que las diferentes Fuerzas y Cuerpos de Seguridad disponen de canales en internet para efectuar denuncias anónimas si el niño/a siente especial vergüenza y no desea pasar

Hay que evitar que el niño se sienta culpable y deberemos afrontar como padres la situación con la mayor calma posible, haciendo ver al niño que vamos a ayudarle incondicionalmente, por el trámite de la denuncia directa. En todo caso, son los padres o los responsables legales del niño/a los que han de tramitar cualquier tipo de denuncia.

que él ha sido la víctima y que debemos conocer todos los detalles.

ADICCIÓN

Aunque hoy en día no disponemos todavía de un diagnóstico de adicción específico de las TICs en los diferentes manuales psicológicos (DSM-V, CIE) sabemos de sus similitudes con las adicciones a otras actividades y/o substancias. La adicción supone una alteración importante en la vida diaria del niño que la sufre y de su familia con las consecuentes repercusiones en el ámbito escolar y social.

¿Cuál es el principal síntoma?

Sin duda la luz roja se enciende totalmente cuando la persona que utiliza alguna de estas tecnologías llega a un punto donde su vida gira totalmente alrededor del uso continuo de ella, dejándole de interesar otras actividades y intereses sociales (ocio, deporte, salidas amigos, estudios,etc.) con las que hasta entonces disfrutaba.

Consecuencias de la adicción:

-Cambios radicales en el estilo de vida.

-Problemas de relación familiar.

-Desinterés por otras cosas que no sean las pantallas.

-Distorsiones cognitivas: Pierden contacto con la realidad.

-Desestructuración de la personalidad

-No ven o valoran las consecuencias de su adicción.

-Amenazas graves a los padres o personas que se interponen.

-Autolesiones.

-Pérdida absoluta del interés por relacionarse de forma presencial.

-Retraimiento y paranoias.

Aunque hoy en día no disponemos todavía de un diagnóstico de adicción específico de las TICs en los diferentes manuales psicológicos (DSM-V, CIE) sabemos de sus similitudes con las adicciones a otras actividades y/o substancias. La adicción supone una alteración importante en la vida diaria del niño que la sufre y de su familia con las consecuentes repercusiones en el ámbito escolar y social.

¿Cuál es el principal síntoma?

Sin duda la luz roja se enciende totalmente cuando la persona que utiliza alguna de estas tecnologías llega a un punto donde su vida gira totalmente alrededor del uso continuo de ella, dejándole de interesar otras actividades y intereses sociales (ocio, deporte, salidas amigos, estudios,etc.) con las que hasta entonces disfrutaba.

Consecuencias de la adicción:

-Cambios radicales en el estilo de vida.

-Problemas de relación familiar.

-Desinterés por otras cosas que no sean las pantallas.

-Distorsiones cognitivas: Pierden contacto con la realidad.

-Desestructuración de la personalidad

-No ven o valoran las consecuencias de su adicción.

-Amenazas graves a los padres o personas que se interponen.

-Autolesiones.

-Pérdida absoluta del interés por relacionarse de forma presencial.

-Retraimiento y paranoias.

PRIMEROS SÍNTOMAS DE ALERTA.

Deja de hacer cosas que antes le gustaban.

Cambia horarios de sueño o comida.

Cambia el comportamiento y / o carácter. Más agresivo, más

irritable.

Discute por todo.

Empieza a mentir y a justificar el tiempo excesivo dedicado.

En los casos más extremos: hurtos de dinero para saldo u

otros.

Bajada en el rendimiento escolar.

Se muestra huraño, encerrado en sí mismo. No quiere hablar.

No sirve prohibir, es necesario regular su uso. Establezca

de manera consensuada junto a sus hijos el tiempo que necesitan para estar

conectados a Internet, incluyendo el tiempo de estudio y el de ocio de acorde a

su edad.

Procure que un adulto esté en casa durante el período de

conexión a fin de poder supervisar los contenidos en función edad.

Asegúrese de que entienden que ciertos comportamientos aún

bajo la "protección" del anonimato son delitos y que pueden tener

problemas con ello.

Debemos insistirles en que no respondan mensajes de

desconocidos o de conocidos que puedan resultar ofensivos o violentos.

Los padres deberían conocer las nuevas tecnologías y

compartir tiempo con sus hijos con esta actividad. El problema actualmente está

en que los padres no conocen los nuevos medios y a menudo son manipulados o

engañados por los hijos que sí la conocen.

Regular los tiempos de utilización de las tecnologías.

Acondicionar tiempo de estudio u otras actividades a tiempo para jugar en el

ordenador.

Utilizar filtros de control o establecer horarios de posible

conexión.

Ser capaces de propiciar otras actividades lúdicas (fútbol,

salidas con amigos).

Ser unos modelos como padres estables y coherentes con lo

que le pedimos.

ESTRATEGIAS QUE PERMITAN MITIGAR ESTOS RIESGOS

RIESGOS EN INTERNET

Actualmente la red de redes nos ofrece diversidad de

servicios que nos ayudan a tener comodidad y en cualquier entidad sea pública o

privada podemos hacer uso de las tecnologías de la información y la

comunicación. Ante estos avances tecnológicos debemos implementar estrategias

de prevención sobre los riesgos y peligros que hay en Internet, así de esta

forma evitamos tener comportamientos ilícitos o ser víctimas en este mundo de

la informática.

En cuantos a las Instituciones Educativas tendremos en

cuenta las siguientes estrategias

EN REDES SOCIALES SIN PELIGROS

Cuando vas a crear cuentas de Chats, Facebook, Hi5, Twitter

entre otros, lee las políticas de uso y privacidad.

Aprende a publicar información que después no te perjudique

o sea usada en tu contra.

Cuando publiques información, fotografías, videos, imágenes,

restringe quién puede acceder a ella.

Verifica el perfil de cualquier persona antes de agregarla a

tu lista de contactos.

Las contraseñas no deben ser guardadas, ni dar a cualquier

persona para evitar la suplantación.

Tener un adecuado comportamiento educado en la red, a través

de las normas Netiqueta.

No abrir enlaces, descargar aplicaciones o ficheros

enviados, sin revisar con el antivirus.

No aceptes invitaciones a través de la red o entrevistas

personales con desconocidos.

Las redes sociales contienen las mismas aplicaciones que

utilizan los atacantes para propagar los virus –correo, mensajería, navegación,

etc., mantén las mismas recomendaciones.

Si llegas a caer en uno de los peligros de las redes

sociales, solicita ayuda a personas idóneas en el tema.

LOS GROOMING

En los casos de grooming la situación puede

haberse complicado y el menor estar psicológicamente mal. Por ello es posible

que sea reacio a dar toda la información a los padres en un primer momento y

que tenga temores y miedos respecto a su futuro. Los padres por su parte pueden

acusar un cierto impacto emocional (dependiendo de la gravedad de la situación)

y puede que tampoco estén en las mejores condiciones emocionales para ayudar a

su hijo/a. En estos casos se hace imprescindible buscar urgentemente ayuda

exterior que debe pasar primero por la denuncia de los hechos a las autoridades

policiales (policía autónoma, estatal, guardia civil, etc.) y después el

soporte psicológico de un profesional que trabaje con la familia. El objetivo

fundamental es la protección del menor y recuperar su integridad psicológica

así como dar soporte a la familia en todo el proceso. Hay también diferentes

ONG’s y entidades que tienen como objetivo luchar contra el ciberacoso y

suponen una buena fuente de información para la familia aunque no son un

mecanismo de denuncia formal.

Señalar que las diferentes Fuerzas y Cuerpos de Seguridad disponen de canales en internet para efectuar denuncias anónimas si el niño/a siente especial vergüenza y no desea pasar

Hay que evitar que el niño se sienta culpable y deberemos afrontar como padres la situación con la mayor calma posible, haciendo ver al niño que vamos a ayudarle incondicionalmente, por el trámite de la denuncia directa. En todo caso, son los padres o los responsables legales del niño/a los que han de tramitar cualquier tipo de denuncia.

que él ha sido la víctima y que debemos conocer todos los detalles.

Señalar que las diferentes Fuerzas y Cuerpos de Seguridad disponen de canales en internet para efectuar denuncias anónimas si el niño/a siente especial vergüenza y no desea pasar

Hay que evitar que el niño se sienta culpable y deberemos afrontar como padres la situación con la mayor calma posible, haciendo ver al niño que vamos a ayudarle incondicionalmente, por el trámite de la denuncia directa. En todo caso, son los padres o los responsables legales del niño/a los que han de tramitar cualquier tipo de denuncia.

que él ha sido la víctima y que debemos conocer todos los detalles.

CIBERBULLYING (ACOSO ENTRE IGUALES)

la actuación a realizar dependerá de la información de

que dispongamos ya que no siempre se conoce quien es el acosador. A veces el

niño/a puede sospechar de algún compañero. Si tenemos certeza de quien es, al

tratarse de un menor, suele procederse a avisar a los padres del posible

acosador. Igualmente a nivel de escuela o colegio pueden ponerse en marcha

protocolos antibullyng en los que se aporta conocimiento del problema y las

implicaciones legales que conlleva. Normalmente estas medidas suelen funcionar

bastante bien cuando el problema está circunscrito en el ámbito de las

relaciones entre compañeros de colegio.Si el acoso persiste o no se identifica al acosador deben tomarse medidas para avisar a los administradores de los servicios electrónicos utilizados para el acoso. En última instancia se debería también efectuar denuncia ante las Fuerzas y Cuerpos d

LIBROS

https://www.iidh.ed.cr/IIDH/media/1573/bulling-2014.pdf

https://rubenbernal.wikispaces.com/file/view/El+libro+del+bullying.pdf

Suscribirse a:

Entradas (Atom)